O que é um Vírus de Computador Spider? Definição, Ameaças & Guia de Proteção

Saiba o que são os vírus de computador spider, como eles se espalham pelas redes e descubra estratégias eficazes de proteção. Guia abrangente para entender amea...

Descubra por que rootkits, bootkits e malwares fileless são os vírus mais difíceis de remover. Aprenda métodos de detecção, estratégias de remoção e técnicas de prevenção com insights do PostAffiliatePro.

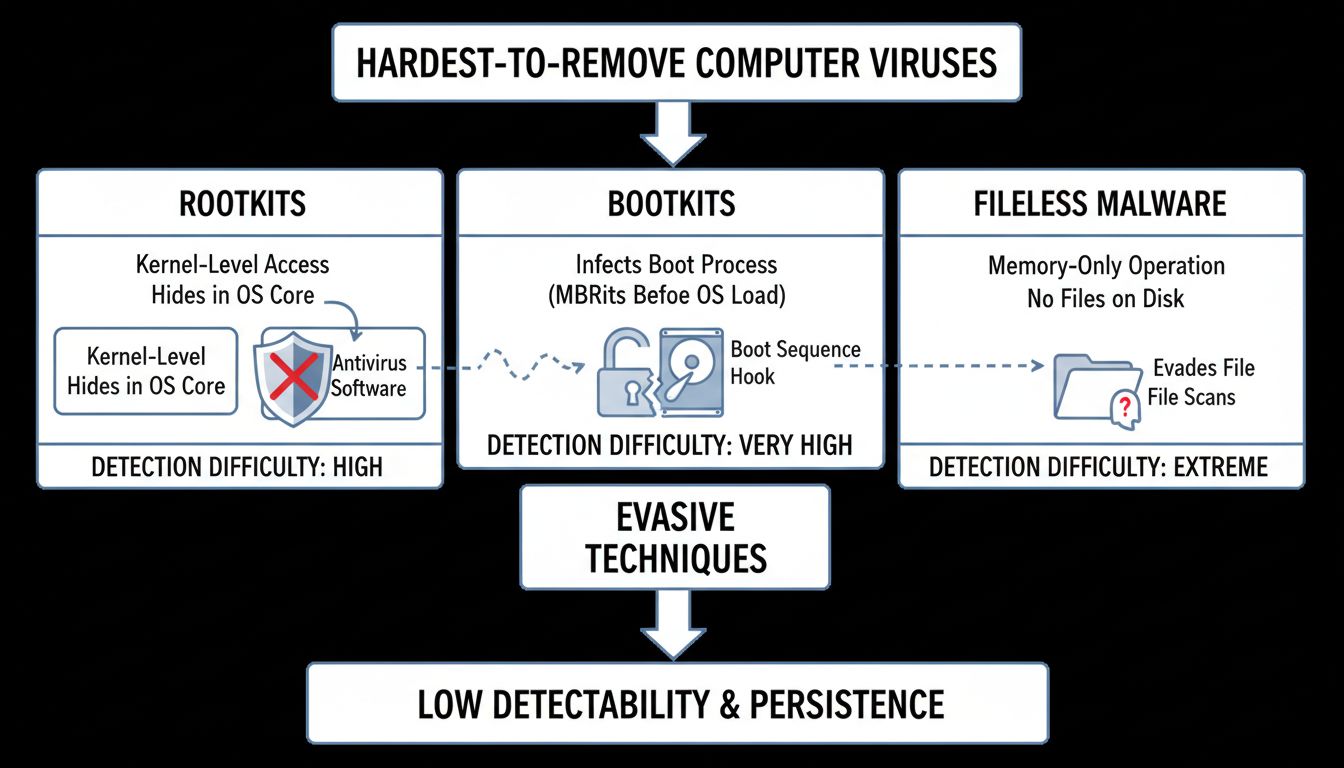

Os vírus de computador mais difíceis de remover são rootkits, bootkits e malwares fileless. Essas ameaças operam em nível de kernel ou na memória do sistema, se ocultando de antivírus tradicionais e exigindo ferramentas de detecção especializadas ou até reinstalação completa do sistema para remoção.

A dificuldade em remover um vírus de computador depende significativamente do seu design, método de operação e do nível de acesso ao sistema que ele alcançou. Enquanto muitos vírus podem ser eliminados com softwares antivírus padrão, certos tipos de malware são especificamente projetados para evitar detecção e resistir a tentativas de remoção. Os vírus mais desafiadores de remover são aqueles que operam nos níveis mais baixos de um sistema de computador, onde as ferramentas de segurança tradicionais têm visibilidade e controle limitados. Compreender essas ameaças é essencial para quem é responsável pela segurança de sistemas, seja no gerenciamento de dispositivos pessoais ou de redes empresariais.

Rootkits representam um dos maiores desafios na cibersegurança devido à sua capacidade de operar em nível de kernel do sistema operacional. Um rootkit é um malware sofisticado projetado para conceder aos invasores acesso administrativo a um computador enquanto permanece completamente oculto da detecção. O termo “rootkit” combina “root” (o nível mais alto de privilégio em sistemas Unix e Linux) e “kit” (um conjunto de ferramentas), refletindo sua natureza abrangente e integração profunda ao sistema.

Rootkits operam ao se embutirem no núcleo do sistema operacional, permitindo interceptar e manipular chamadas do sistema antes que elas alcancem o software de segurança. Essa operação em nível de kernel significa que os rootkits podem ocultar arquivos, processos e alterações no sistema das consultas do sistema operacional e de gerenciadores de arquivos padrão. Quando um usuário abre seu explorador de arquivos ou o gerenciador de tarefas, o rootkit intercepta essas solicitações e fornece informações falsas, fazendo parecer que os arquivos e processos maliciosos não existem. Essa capacidade de se camuflar torna os rootkits extremamente difíceis de detectar usando soluções antivírus convencionais que se baseiam em métodos de detecção por assinatura.

A remoção de rootkits é particularmente desafiadora porque eles podem infectar múltiplas camadas de um sistema. Alguns rootkits avançados, conhecidos como rootkits de firmware, podem até comprometer o UEFI (Unified Extensible Firmware Interface) ou a BIOS de um computador. Quando um rootkit infecta o firmware, simplesmente reinstalar o sistema operacional não será suficiente para removê-lo, pois o malware persiste no firmware do hardware. Nesses casos, a única solução confiável pode envolver ferramentas especializadas de recuperação de firmware ou, em situações extremas, a substituição total dos componentes de hardware afetados.

| Tipo de Rootkit | Nível de Operação | Dificuldade de Detecção | Complexidade de Remoção |

|---|---|---|---|

| Rootkits em Nível de Kernel | Núcleo do SO | Muito Alta | Exige ferramentas especializadas |

| Rootkits em Nível de Usuário | Camada de Aplicação | Alta | Possível com scanners avançados |

| Rootkits de Firmware | UEFI/BIOS | Extremamente Alta | Pode exigir substituição de hardware |

| Rootkits de Hardware | Componentes Físicos | Crítica | Geralmente impossível sem substituição |

| Rootkits de Bootloader | Processo de Boot | Muito Alta | Exige mídia de recuperação inicializável |

Bootkits são uma categoria especializada de rootkits que visam especificamente o processo de inicialização de um computador, tornando-os extremamente difíceis de detectar e remover. Um bootkit infecta o Master Boot Record (MBR) ou o firmware UEFI que é carregado antes mesmo do sistema operacional iniciar. Essa infecção em estágio inicial é o que torna os bootkits tão perigosos e difíceis de eliminar. Como o bootkit é carregado antes que qualquer software de segurança ou proteção do sistema operacional possa ser ativado, ele ganha controle total do sistema desde o momento em que o computador é ligado.

O grande desafio com bootkits é que eles operam em um ambiente onde os antivírus tradicionais não conseguem atuar de forma eficaz. Programas antivírus padrão só começam a escanear após o sistema operacional estar completamente carregado, o que significa que o bootkit já estabeleceu sua presença e pode impedir o antivírus de detectá-lo ou removê-lo. O bootkit pode desabilitar recursos de segurança, modificar arquivos do sistema e instalar outros malwares sem resistência das ferramentas de segurança convencionais. Alguns bootkits podem até alterar a sequência de inicialização para ocultar sua presença, tornando-se virtualmente invisíveis tanto para usuários quanto para softwares de segurança.

Remover um bootkit normalmente exige o uso de um disco de resgate antivírus inicializável ou ambiente de recuperação que opera fora do sistema operacional infectado. Ferramentas como o Ambiente de Recuperação do Windows ou distribuições Linux especializadas com capacidades antivírus podem escanear e remover bootkits antes do carregamento do sistema operacional comprometido. No entanto, mesmo esses métodos podem não ser totalmente eficazes contra bootkits avançados profundamente integrados ao firmware. Em muitos casos, a solução mais confiável é reformatar completamente o disco rígido e reinstalar o sistema operacional a partir de uma mídia de instalação confiável, garantindo que não restem vestígios do bootkit.

Malwares fileless representam uma mudança de paradigma na forma como os vírus operam, pois não deixam arquivos tradicionais no disco rígido, tornando praticamente impossível sua detecção por antivírus que escaneiam arquivos. Diferente dos vírus tradicionais que criam arquivos executáveis que podem ser escaneados e identificados, o malware fileless opera inteiramente na RAM (Memória de Acesso Aleatório) do computador e utiliza ferramentas e processos legítimos do sistema para executar seu código malicioso. Essa abordagem permite que o malware fileless contorne métodos de detecção baseados em assinaturas que dependem da identificação de arquivos maliciosos conhecidos.

Malwares fileless normalmente exploram ferramentas nativas do Windows como PowerShell, Windows Management Instrumentation (WMI) ou o Registro do Windows para realizar suas operações. Ao utilizar esses componentes legítimos, o malware se mistura perfeitamente com as atividades normais do sistema, dificultando extremamente que softwares de segurança distingam entre operações legítimas e atividades maliciosas. O malware pode injetar código diretamente em processos em execução, manipular a memória do sistema e executar comandos sem jamais gravar nada no disco. Essa atuação em memória significa que, mesmo se o usuário realizar uma varredura completa com um antivírus, o malware pode não ser detectado, pois existe apenas na memória volátil.

A remoção de malware fileless é especialmente desafiadora porque ele deixa poucas evidências forenses e pode ser completamente eliminado apenas ao reiniciar o computador, já que a RAM é limpa quando o sistema é desligado. No entanto, se o malware estabeleceu mecanismos de persistência — como tarefas agendadas, modificações no registro ou scripts de inicialização — ele será recarregado após a reinicialização. Detectar e remover malware fileless exige ferramentas avançadas de detecção e resposta de endpoint (EDR) capazes de monitorar o comportamento do sistema em tempo real, identificar padrões suspeitos de execução de processos e analisar o conteúdo da memória. Organizações que enfrentam infecções por malware fileless frequentemente precisam recorrer a profissionais de cibersegurança especializados para conduzir análises forenses detalhadas e garantir a remoção completa.

A razão principal para esses vírus serem tão difíceis de remover é o design sofisticado, especificamente voltado para evitar detecção e resistir a tentativas de remoção. Rootkits, bootkits e malwares fileless compartilham características que os tornam especialmente difíceis de combater. Primeiro, eles operam em níveis privilegiados onde softwares antivírus tradicionais não conseguem facilmente acessar ou monitorar suas atividades. Segundo, empregam técnicas avançadas de camuflagem, como ofuscação de código, criptografia e ocultação de processos para se esconder das ferramentas de segurança. Terceiro, frequentemente estabelecem múltiplos mecanismos de persistência, garantindo que possam se recarregar mesmo após tentativas de remoção.

Os antivírus tradicionais dependem principalmente da detecção por assinatura, que consiste em comparar arquivos com um banco de dados de assinaturas conhecidas de malware. Essa abordagem é ineficaz contra essas ameaças avançadas, pois elas não criam arquivos (malware fileless), operam antes do carregamento do software de segurança (bootkits) ou ocultam seus arquivos do sistema operacional (rootkits). Além disso, muitos desses malwares utilizam técnicas polimórficas que permitem alterar sua estrutura de código, criando novas assinaturas que não correspondem a nenhum padrão conhecido. Essa constante evolução torna praticamente impossível que a detecção por assinatura acompanhe essas ameaças.

Detectar e remover esses vírus difíceis exige uma abordagem em múltiplas camadas que vai além da varredura antivírus tradicional. Para rootkits, são essenciais ferramentas especializadas de detecção capazes de escanear em nível de kernel. Essas ferramentas podem contornar os mecanismos de ocultação dos rootkits acessando diretamente a memória do sistema e comparando os processos realmente em execução com o que o sistema operacional relata. Ferramentas de análise comportamental que monitoram atividades suspeitas também auxiliam na identificação de rootkits ativos. Em muitos casos, porém, o método mais confiável para remover um rootkit profundamente embutido é inicializar o sistema em Modo de Segurança ou utilizar um ambiente de recuperação inicializável onde o rootkit não possa ser carregado, então realizar uma varredura e remoção completa.

Para bootkits, o processo de remoção normalmente envolve o uso de discos de resgate antivírus inicializáveis, capazes de escanear e limpar o MBR ou firmware UEFI antes do carregamento do sistema operacional. Ferramentas como Kaspersky Rescue Disk ou outros ambientes antivírus inicializáveis podem detectar e remover bootkits que softwares antivírus padrão não conseguem atingir. Porém, se o bootkit infectou o firmware em um nível abaixo do MBR, procedimentos de recuperação mais avançados podem ser necessários. Em alguns casos, fabricantes fornecem ferramentas de recuperação de firmware capazes de restaurar o UEFI ao estado limpo, eliminando infecções em nível de firmware.

Detectar malware fileless exige soluções avançadas de detecção e resposta de endpoint (EDR) que monitorem o comportamento do sistema em tempo real. Essas ferramentas analisam padrões de execução de processos, acesso à memória e chamadas de sistema para identificar atividades suspeitas indicativas de malware fileless. Ferramentas de forense de memória também podem ser usadas para capturar e analisar o conteúdo da RAM, potencialmente revelando códigos maliciosos em execução. Uma vez detectado, a remoção normalmente envolve o encerramento dos processos maliciosos e a eliminação de mecanismos de persistência como tarefas agendadas ou modificações no registro. No entanto, garantir a remoção completa exige investigação detalhada para identificar todos os vetores de infecção e métodos de persistência.

Prevenir a infecção por esses vírus difíceis de remover é significativamente mais eficaz do que tentar removê-los após a infecção. A medida preventiva mais importante é manter o sistema operacional e todos os softwares instalados sempre atualizados, já que esses vírus frequentemente exploram vulnerabilidades conhecidas já corrigidas em atualizações de segurança. Ativar atualizações automáticas garante que correções críticas sejam aplicadas rapidamente, fechando brechas que invasores usam para instalar rootkits, bootkits e malware fileless. Além disso, implementar um firewall robusto e um sistema de detecção de intrusões pode ajudar a evitar o comprometimento inicial necessário para instalação desses tipos de malware.

A conscientização dos usuários e práticas seguras de navegação também são fundamentais para prevenir essas infecções. Evitar anexos de e-mail suspeitos, não clicar em links desconhecidos e apenas baixar softwares de fontes confiáveis reduz significativamente o risco de infecção. Implementar listas de permissões de aplicativos, permitindo apenas a execução de aplicativos aprovados, pode impedir muitos tipos de malware de serem executados, inclusive malwares fileless que tentam usar ferramentas legítimas do sistema para fins maliciosos. Para organizações, a adoção de soluções avançadas de proteção de endpoint que incluam análise comportamental, varredura de memória e capacidades EDR fornece múltiplas camadas de defesa contra essas ameaças sofisticadas.

Backups regulares do sistema são cruciais para a recuperação em caso de infecção por esses vírus difíceis de remover. Manter backups offline ou em nuvem garante que, mesmo se um sistema for completamente comprometido, os dados possam ser restaurados sem pagamento de resgates ou perda de informações críticas. Em alguns casos, especialmente em infecções em nível de firmware, a solução mais prática é apagar completamente o sistema e restaurar a partir de um backup limpo, removendo qualquer vestígio do malware. Organizações também devem considerar a segmentação da rede para limitar a disseminação desses malwares caso um sistema seja infectado, evitando o movimento lateral para outros sistemas críticos.

Os vírus de computador mais difíceis de remover — rootkits, bootkits e malware fileless — representam o que há de mais avançado em sofisticação de malware. Sua capacidade de operar em nível de kernel, antes do carregamento do sistema operacional, ou inteiramente na memória do sistema, os torna extremamente difíceis de detectar e remover com ferramentas de segurança convencionais. A remoção bem-sucedida frequentemente exige ferramentas especializadas, conhecimento técnico avançado ou, em casos extremos, a reinstalação completa do sistema. A melhor defesa contra essas ameaças é uma estratégia abrangente de prevenção, que inclui manter sistemas atualizados, implementar soluções de segurança avançadas, promover a conscientização dos usuários e realizar backups regulares dos dados críticos. Ao entender como esses vírus operam e adotar práticas de segurança robustas, indivíduos e organizações podem reduzir significativamente o risco de infecção e garantir uma recuperação mais rápida em caso de comprometimento.

O PostAffiliatePro oferece recursos de segurança de nível empresarial para proteger sua plataforma de marketing de afiliados contra ameaças cibernéticas sofisticadas. Implemente protocolos robustos de segurança e monitore sua rede com capacidades avançadas de detecção de ameaças.

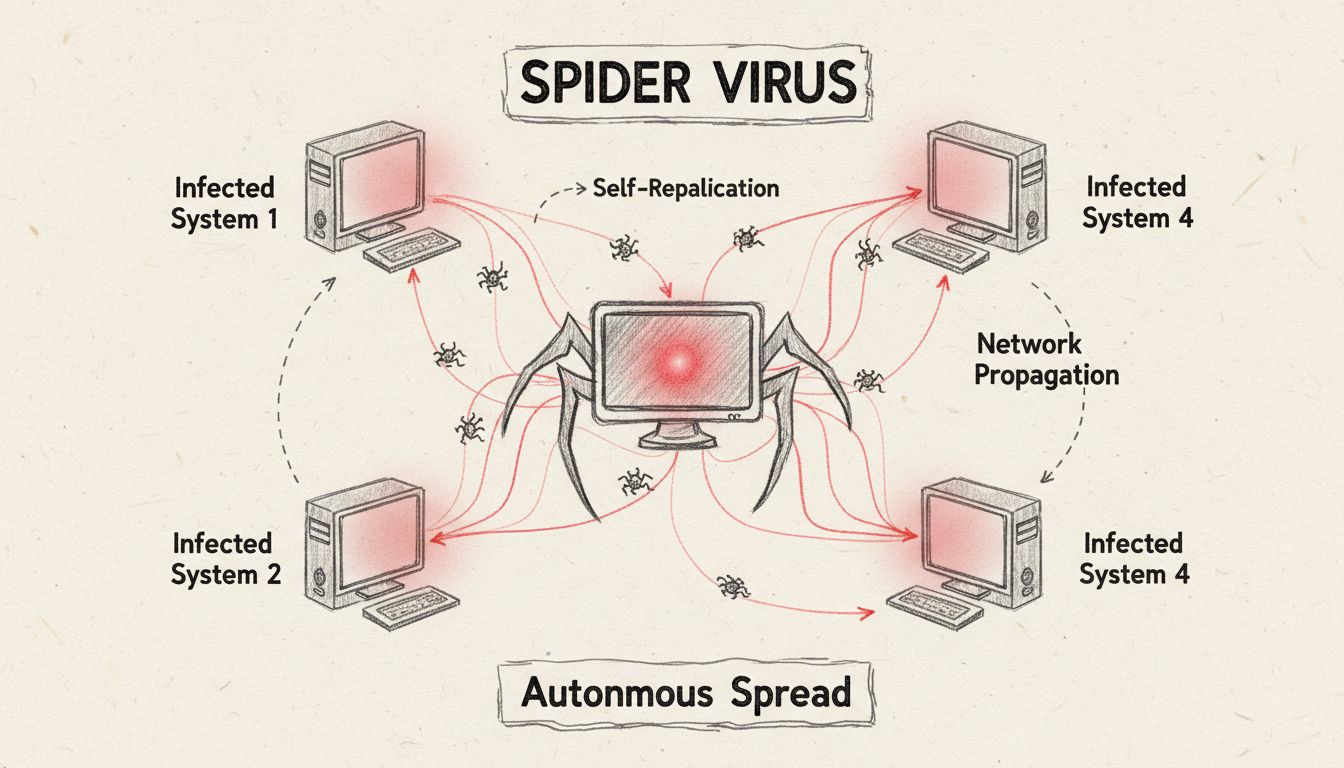

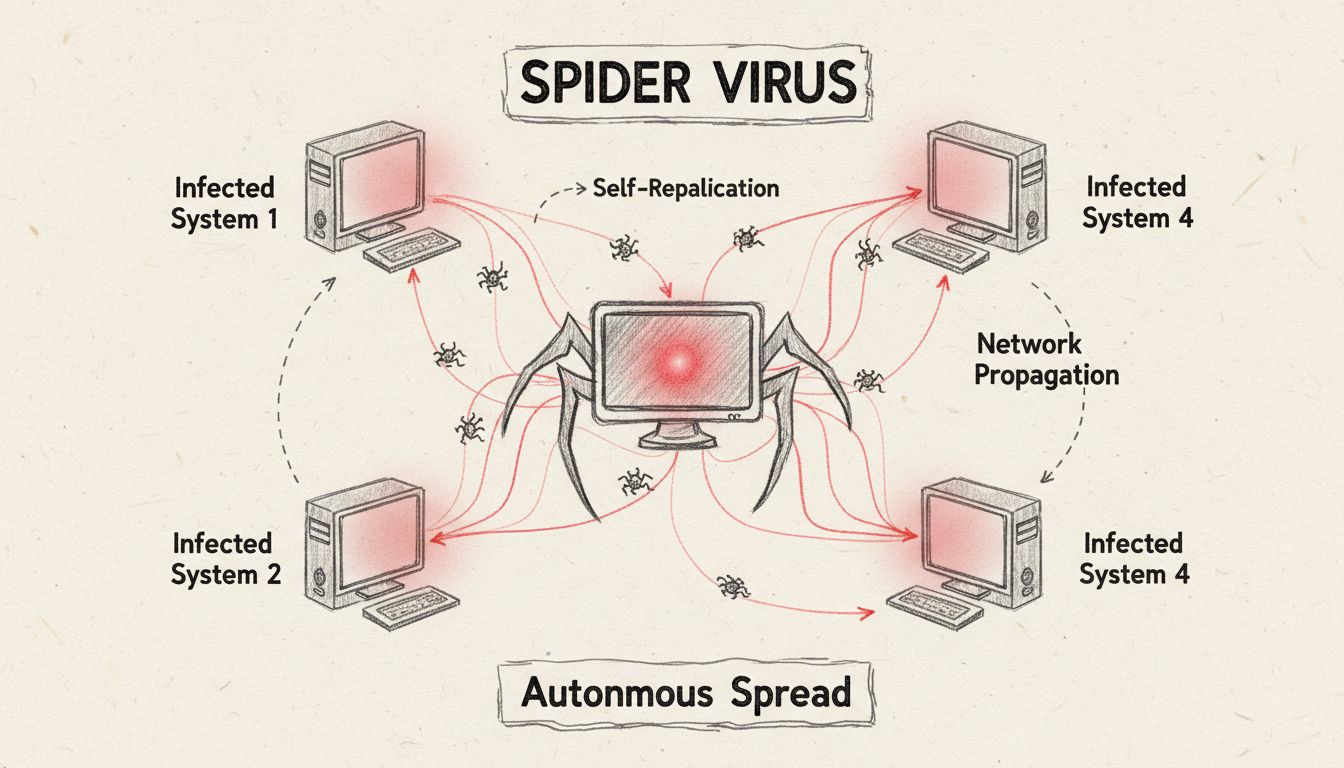

Saiba o que são os vírus de computador spider, como eles se espalham pelas redes e descubra estratégias eficazes de proteção. Guia abrangente para entender amea...

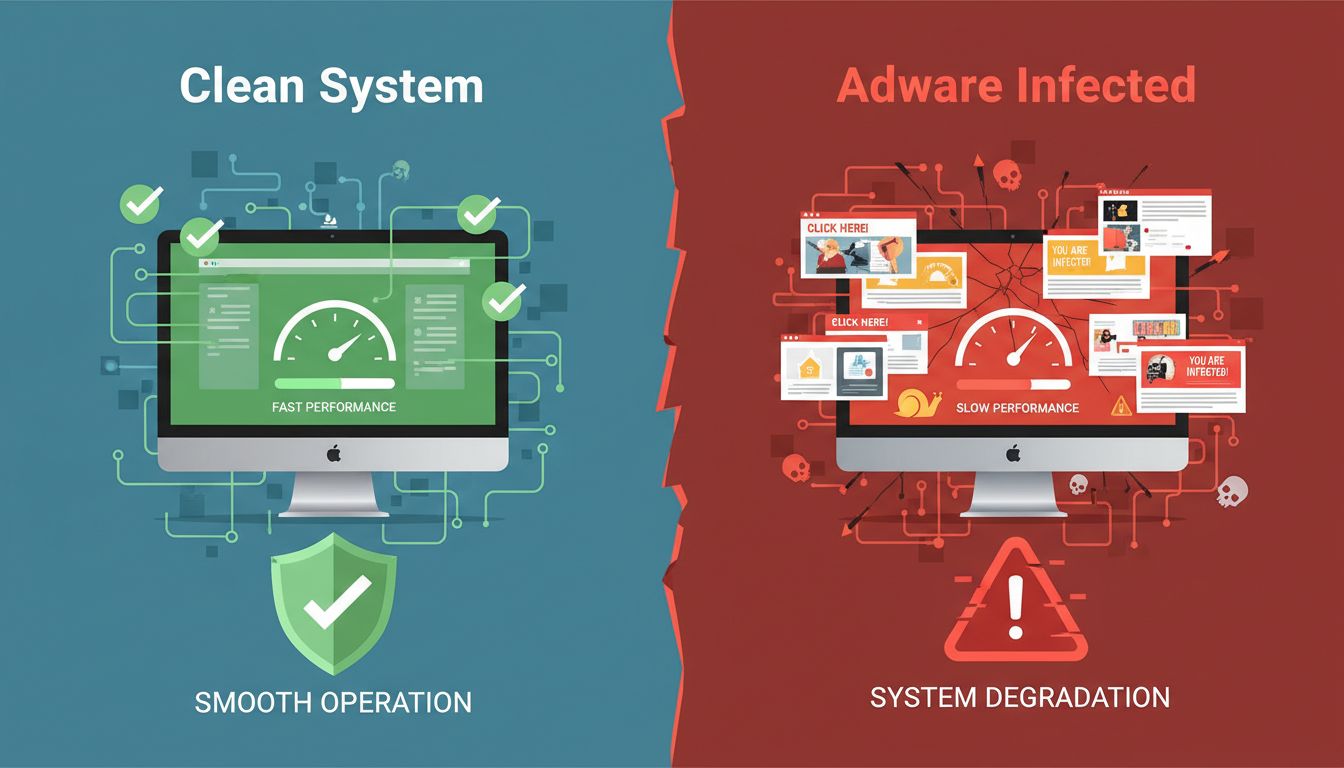

Saiba como o adware prejudica seu PC, incluindo degradação de desempenho, riscos à privacidade e vulnerabilidades de segurança. Descubra métodos de detecção e e...

Por que PMEs são os principais alvos de cibercriminosos, as vulnerabilidades que enfrentam e como proteger seu negócio de ameaças cibernéticas com...

See our privacy policy.