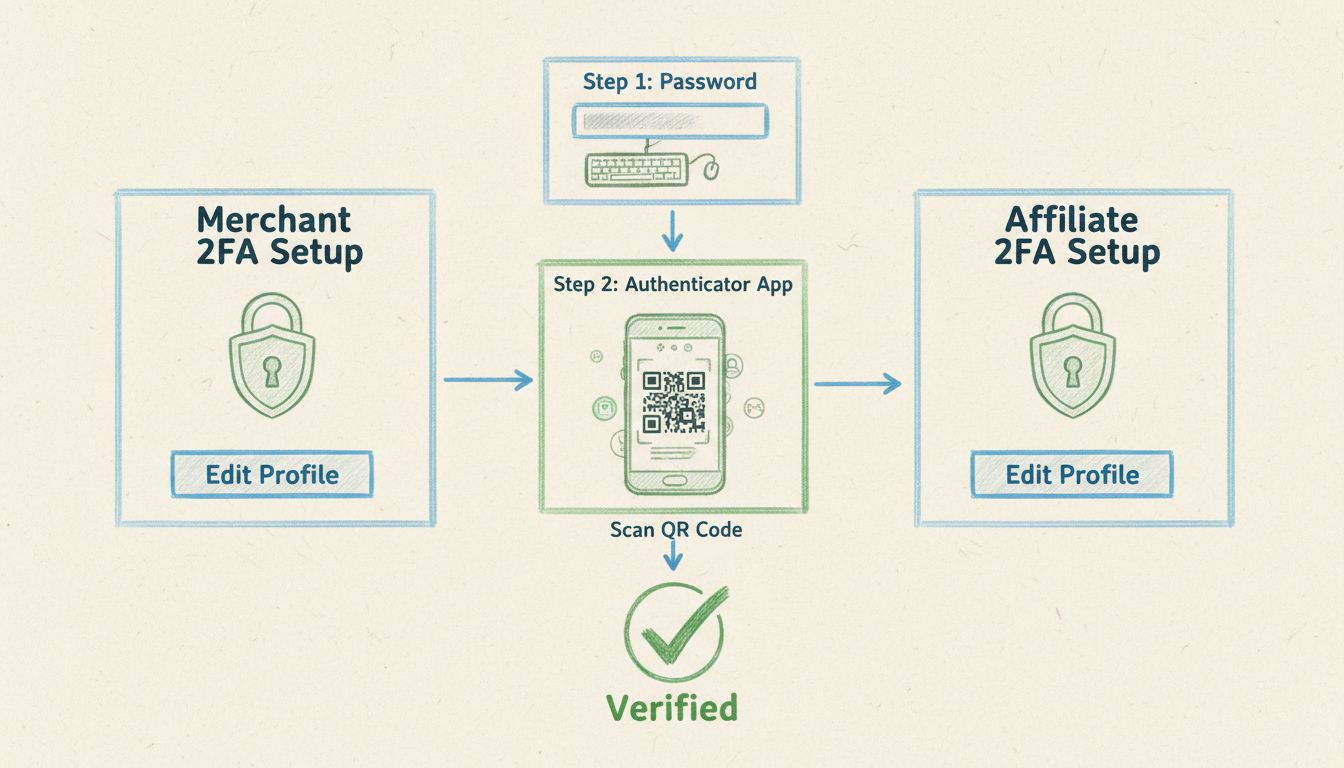

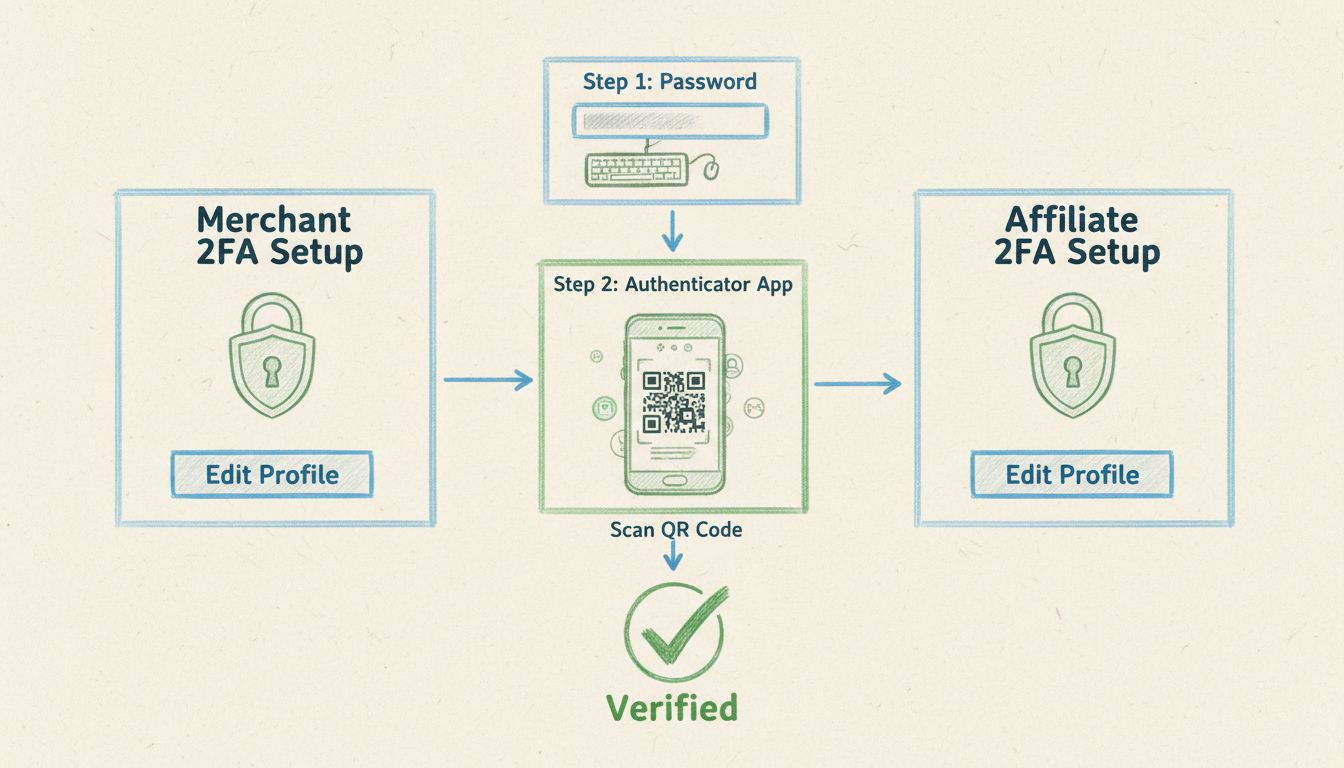

Verificação em 2 Etapas para Comerciantes e Afiliados: Guia Completo de Configuração

Aprenda como ativar a verificação em 2 etapas (2FA) tanto para comerciantes quanto para afiliados no Post Affiliate Pro. Proteja sua conta com aplicativos de au...

o que é MFA, como funciona e por que é essencial para proteger contas e dados.

A Autenticação Multifator (MFA) é um mecanismo de segurança que exige que os usuários forneçam dois ou mais tipos diferentes de verificação antes de acessar uma conta ou sistema. Diferente da autenticação de fator único, que depende apenas de uma senha, a MFA combina múltiplos fatores independentes de autenticação para criar camadas de segurança que reduzem significativamente o risco de acesso não autorizado. As três principais categorias de fatores de autenticação são fatores de conhecimento (algo que você sabe), fatores de posse (algo que você tem) e fatores de inerência (algo que você é). Fatores de conhecimento incluem senhas e perguntas de segurança, fatores de posse englobam dispositivos físicos como smartphones e tokens de hardware, e fatores de inerência envolvem identificadores biométricos como impressões digitais e reconhecimento facial. Ao exigir que os usuários se autentiquem usando fatores de diferentes categorias, a MFA garante que, mesmo se uma credencial for comprometida, atacantes não possam obter acesso sem os métodos adicionais de autenticação. Essa abordagem em camadas transforma a autenticação de um único ponto de falha em uma estrutura de segurança robusta que protege contra a maioria dos vetores de ataque comuns.

| Tipo de Fator | Exemplos | Nível de Segurança | Vulnerabilidade |

|---|---|---|---|

| Conhecimento | Senhas, PINs, Perguntas de Segurança | Médio | Phishing, Força Bruta |

| Posse | Smartphones, Tokens de Hardware, Cartões Inteligentes | Alto | Perda do Dispositivo, Roubo |

| Inerência | Impressões Digitais, Reconhecimento Facial, Varredura de Íris | Muito Alto | Tentativas de Falsificação |

O cenário de cibersegurança mudou profundamente, tornando a MFA não mais opcional, mas essencial para proteger dados sensíveis e contas de usuários. Segundo pesquisas recentes, mais de 15 bilhões de credenciais circulam na dark web devido a vazamentos de dados anteriores, tornando o roubo de credenciais um dos vetores de ataque mais comuns enfrentados pelas organizações atualmente. Ataques de phishing têm uma taxa de sucesso de 3-4%, o que pode parecer baixo até você considerar que atacantes enviam milhões de e-mails de phishing diariamente, resultando em milhares de comprometimentos bem-sucedidos. Ataques de força bruta continuam sendo uma ameaça persistente, com atacantes usando ferramentas automatizadas para adivinhar senhas sistematicamente até obter acesso, técnica que se torna quase impossível com a MFA ativada. O relatório Data Breach Investigations da Verizon revela que 49% das violações de dados envolvem credenciais comprometidas, destacando a necessidade crítica de camadas adicionais de segurança além das senhas. Organizações sem MFA enfrentam riscos exponencialmente maiores de tomada de contas, roubo de dados e penalidades regulatórias. Os custos financeiros e de reputação de violações de segurança superam em muito o investimento mínimo necessário para implementar a MFA em toda a organização.

Principais Ameaças Contra as Quais a MFA Protege:

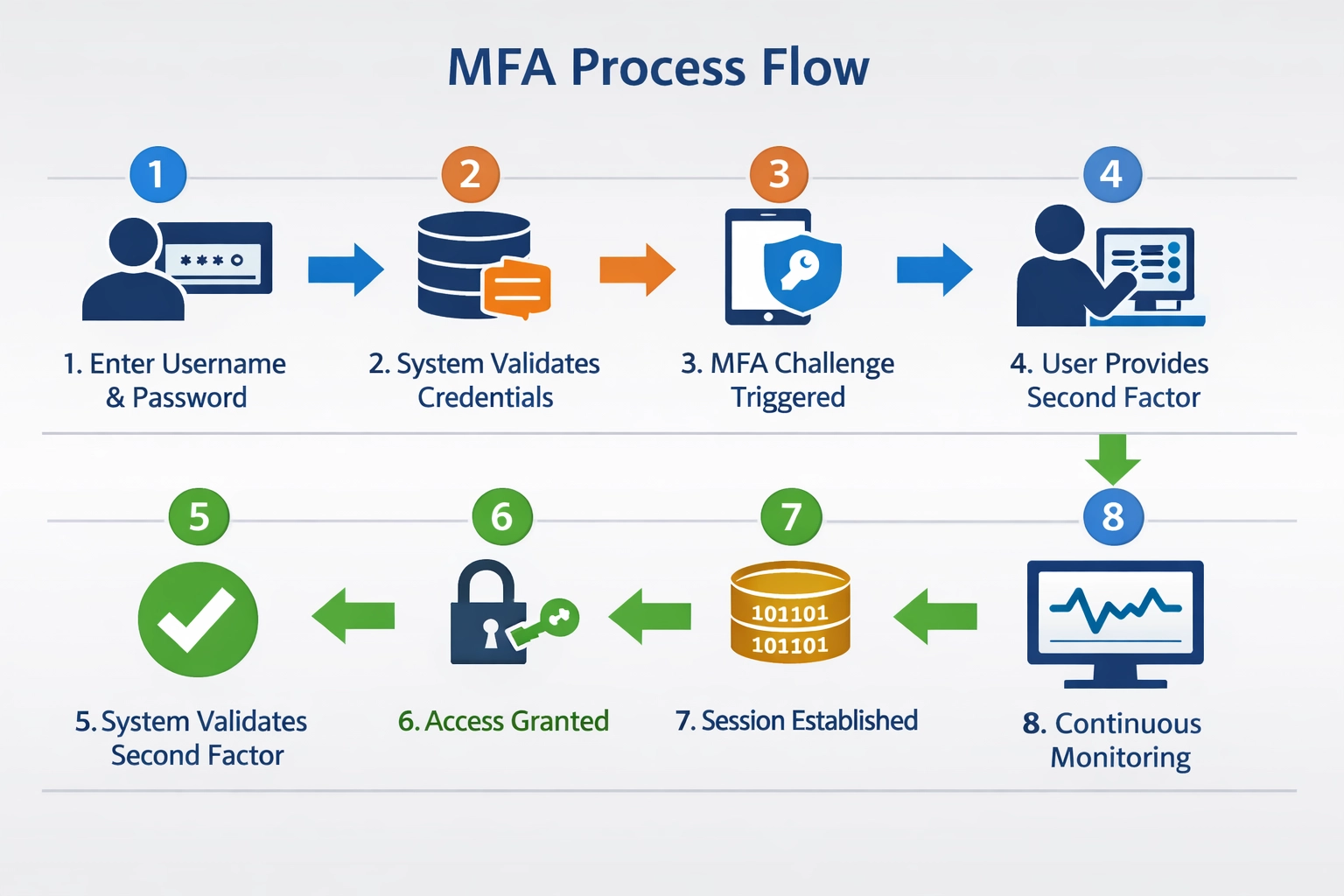

O processo de autenticação da MFA segue um fluxo estruturado que começa com o registro do usuário, onde o sistema cadastra os fatores de autenticação do usuário e os armazena com segurança. Durante a fase de registro, os usuários selecionam e configuram seus métodos preferidos de MFA, como adicionar um número de telefone para códigos SMS ou instalar um aplicativo autenticador. Quando um usuário tenta fazer login, ele primeiro fornece sua credencial principal (normalmente usuário e senha), que o sistema valida com as credenciais armazenadas. Após a validação da credencial principal, o sistema de autenticação aciona o desafio do segundo fator, solicitando ao usuário a verificação pelo método de MFA escolhido. O usuário responde a esse desafio inserindo um código gerado por aplicativo autenticador, aprovando uma notificação push no celular ou fornecendo uma biometria. Após a verificação bem-sucedida de todos os fatores exigidos, o sistema concede o acesso e estabelece uma sessão segura para o usuário. O gerenciamento de sessões em sistemas MFA inclui mecanismos de tempo limite que exigem nova autenticação após períodos de inatividade, garantindo que sessões abandonadas não sejam exploradas. Implementações avançadas empregam MFA adaptativa, que ajusta dinamicamente os requisitos de autenticação com base em fatores de risco, como local do login, tipo de dispositivo e padrões de comportamento do usuário.

Etapas do Processo de Autenticação MFA:

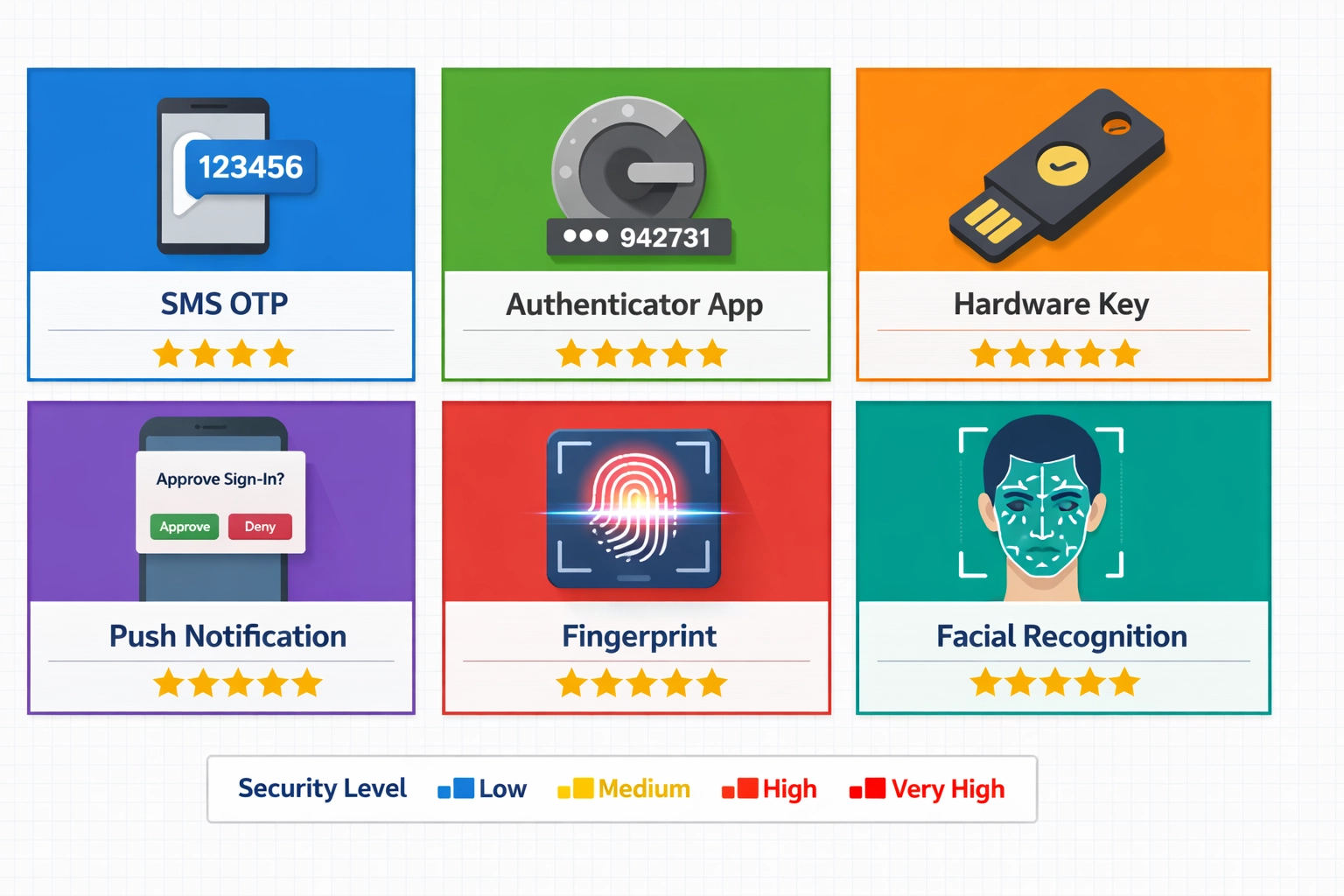

Fatores de conhecimento representam o método tradicional de autenticação e incluem senhas, números de identificação pessoal (PINs) e respostas a perguntas de segurança. Embora sejam fáceis de implementar e não exijam hardware adicional, são vulneráveis a ataques de phishing, engenharia social e reutilização de senhas em várias contas. Fatores de posse exigem que os usuários tenham um dispositivo físico específico, como smartphone, chave de segurança de hardware ou cartão inteligente, dificultando muito o acesso não autorizado. Métodos baseados em posse incluem senhas únicas via SMS (OTP), senhas únicas temporárias (TOTP) geradas por aplicativos autenticadores e notificações push enviadas para dispositivos cadastrados. Fatores de inerência, também conhecidos como fatores biométricos, verificam as características biológicas ou comportamentais exclusivas do usuário, incluindo impressões digitais, reconhecimento facial, reconhecimento de voz e varredura de íris. A autenticação biométrica oferece segurança excepcional porque essas características não podem ser facilmente roubadas, compartilhadas ou replicadas, embora exijam hardware especializado e possam gerar preocupações de privacidade. As implementações mais seguras combinam fatores das três categorias, como exigir uma senha (conhecimento), um código de aplicativo autenticador (posse) e uma digital (inerência). As organizações devem avaliar seus requisitos de segurança, base de usuários e capacidades de infraestrutura ao selecionar métodos de MFA. Uma abordagem equilibrada normalmente combina um fator de conhecimento com um de posse ou inerência para obter forte segurança sem gerar atrito excessivo para usuários legítimos.

| Método | Nível de Segurança | Conveniência para o Usuário | Custo | Vulnerabilidade |

|---|---|---|---|---|

| OTP via SMS | Médio | Alta | Baixo | Troca de chip (SIM swapping), Interceptação |

| Aplicativo Autenticador (TOTP) | Alto | Alta | Baixo | Perda do dispositivo, Malware |

| Chaves de Segurança por Hardware | Muito Alto | Média | Médio | Perda física |

| Notificações Push | Alto | Muito Alta | Baixo | Fadiga de notificações |

| Biométrico (Impressão Digital) | Muito Alto | Muito Alta | Médio | Falsificação, Privacidade |

| Biométrico (Reconhecimento Facial) | Muito Alto | Muito Alta | Médio | Deepfakes, Iluminação |

| Perguntas de Segurança | Baixo | Alta | Baixo | Engenharia Social |

| Verificação por E-mail | Médio | Alta | Baixo | Comprometimento do e-mail |

A MFA oferece proteção excepcional contra acessos não autorizados, com pesquisas demonstrando que a MFA previne 99,2% dos ataques de comprometimento de contas, tornando-se um dos controles de segurança mais eficazes disponíveis. Com a MFA ativada, a taxa de sucesso de ataques de phishing cai drasticamente, já que atacantes não conseguem acessar apenas com credenciais roubadas — também precisariam comprometer o segundo fator de autenticação. Ataques de stuffing de credenciais, que exploram combinações vazadas de usuário e senha, tornam-se praticamente ineficazes quando a MFA é implementada, pois não é possível reutilizar credenciais em várias contas sem obter também o segundo fator. Organizações que implementam MFA experimentam reduções significativas nos chamados ao help desk relacionados a bloqueios de contas e redefinição de senhas, pois os usuários ficam menos suscetíveis ao comprometimento de credenciais. A proteção se estende também contra ameaças internas, já que a MFA garante que mesmo funcionários com credenciais legítimas não possam acessar sistemas sem autorização. A MFA reduz o risco de violações de dados em cerca de 50-80% dependendo do método de implementação e contexto organizacional. Ao implementar a MFA, as organizações demonstram compromisso com as melhores práticas de segurança, o que pode melhorar a confiança dos clientes, reduzir prêmios de seguros e proteger a reputação da marca em um mercado cada vez mais atento à segurança.

Organizações empresariais enfrentam desafios únicos ao gerenciar o acesso em equipes distribuídas, múltiplos aplicativos e infraestruturas complexas, tornando a implementação de MFA um componente crítico de sua estratégia de segurança. O trabalho remoto mudou fundamentalmente o cenário de ameaças, pois funcionários acessam recursos corporativos de diferentes locais, dispositivos e redes que podem não ser tão seguras quanto ambientes de escritório tradicionais. O acesso via VPN, que fornece túneis criptografados para trabalhadores remotos se conectarem à rede corporativa, torna-se muito mais seguro quando combinado com MFA, prevenindo acesso não autorizado mesmo se as credenciais da VPN forem comprometidas. Aplicativos SaaS, cada vez mais centrais para operações modernas, devem ser protegidos com MFA para evitar tomada de contas e acesso não autorizado a dados. Plataformas de gerenciamento de identidade e acesso (IAM) baseadas em nuvem permitem que as organizações implementem a MFA de forma consistente em todos os aplicativos e serviços, estejam eles na nuvem ou locais. Políticas de acesso condicional permitem que as empresas exijam MFA em condições específicas, como autenticação mais forte para aplicativos sensíveis ou quando usuários acessam de locais desconhecidos. A integração com soluções de single sign-on (SSO) possibilita que os usuários se autentiquem uma vez com MFA e acessem vários aplicativos sem autenticação separada para cada serviço. As organizações devem priorizar a implementação de MFA para sistemas críticos, contas administrativas e aplicativos que lidam com dados sensíveis antes de expandir para todas as contas de usuários.

Casos de Uso de MFA em Empresas:

Estruturas regulatórias e padrões do setor exigem cada vez mais a MFA como requisito de segurança fundamental, tornando a conformidade um grande motivador para adoção da MFA nas organizações. A Health Insurance Portability and Accountability Act (HIPAA) exige que entidades implementem controles de acesso que incluam MFA para sistemas que lidam com informações de saúde protegidas (PHI). O Payment Card Industry Data Security Standard (PCI-DSS) exige MFA para qualquer acesso a ambientes de dados de titulares de cartões, tornando-a essencial para organizações que processam pagamentos com cartão de crédito. O Regulamento Geral de Proteção de Dados (GDPR) exige que as organizações implementem medidas técnicas e organizacionais adequadas para proteger dados pessoais, reconhecendo a MFA como uma das melhores práticas para controle de acesso. O Framework de Cibersegurança e a Publicação Especial 800-63B do National Institute of Standards and Technology (NIST) recomendam explicitamente a MFA para proteger sistemas e dados sensíveis. O Federal Risk and Authorization Management Program (FedRAMP) exige MFA para todos os provedores de serviços em nuvem que lidam com dados federais, estabelecendo a MFA como requisito básico para contratos governamentais. Organizações que atuam em setores regulados devem verificar os requisitos específicos de MFA aplicáveis ao seu segmento e implementar soluções que atendam ou superem esses padrões.

| Regulamento | Setor | Exigência de MFA | Escopo |

|---|---|---|---|

| HIPAA | Saúde | Exigido para acesso a PHI | Entidades cobertas e parceiros de negócio |

| PCI-DSS | Processamento de Pagamentos | Exigido para dados de titulares de cartão | Todas as organizações que processam cartões |

| GDPR | Proteção de Dados | Prática recomendada | Organizações que lidam com dados de residentes da UE |

| NIST 800-63B | Governo/Federal | Exigido para sistemas sensíveis | Agências federais e contratadas |

| FedRAMP | Serviços em Nuvem | Exigido para todo acesso | Provedores de nuvem que atendem órgãos federais |

| SOC 2 | Prestadores de Serviço | Controle recomendado | Organizações em auditoria SOC 2 |

| ISO 27001 | Segurança da Informação | Controle recomendado | Organizações buscando certificação ISO |

A implementação bem-sucedida de MFA exige planejamento cuidadoso, engajamento de partes interessadas e uma abordagem gradual que equilibre requisitos de segurança com adoção dos usuários e prontidão organizacional. As organizações devem começar realizando uma auditoria abrangente de seus sistemas, aplicativos e base de usuários para identificar quais ativos exigem proteção por MFA e quais métodos de autenticação são mais apropriados para cada caso. Uma abordagem de implantação faseada, começando com contas de maior risco, como administradores e usuários privilegiados, permite identificar e resolver desafios antes de expandir para a base de usuários geral. Treinamento e comunicação são fatores críticos de sucesso, pois os funcionários precisam entender por que a MFA está sendo implementada, como utilizar os métodos de autenticação designados e como solucionar problemas comuns. As organizações devem selecionar métodos de MFA que equilibrem requisitos de segurança e conveniência, evitando soluções excessivamente complexas que possam gerar resistência ou contornos que comprometam a segurança. A integração com sistemas de gerenciamento de identidade e acesso existentes garante aplicação consistente da MFA em todos os aplicativos e reduz a sobrecarga administrativa. Equipes de suporte devem ser treinadas e equipadas com recursos para auxiliar os usuários durante a transição, incluindo documentação clara e procedimentos de escalonamento para questões relacionadas à MFA. O monitoramento e a otimização regulares das políticas de MFA garantem que a implementação continue atendendo aos objetivos de segurança enquanto se adapta a mudanças no cenário de ameaças e nas necessidades dos usuários.

Etapas para Implementar a MFA:

Embora a MFA proporcione benefícios excepcionais de segurança, as organizações precisam lidar com diversos desafios e ameaças emergentes para garantir que suas implementações permaneçam eficazes contra técnicas de ataque em evolução. Ataques de fadiga de MFA exploram a frustração do usuário enviando solicitações repetidas de autenticação, esperando que o usuário aprove uma solicitação maliciosa por hábito ou cansaço. Ataques de troca de chip (SIM swapping) visam métodos de MFA baseados em posse, convencendo operadoras a transferirem o número da vítima para um dispositivo do atacante, permitindo interceptar OTPs via SMS. Métodos de autenticação resistentes a phishing, como chaves de segurança FIDO2 e o Windows Hello for Business, oferecem proteção superior contra ataques de phishing ao vincular criptograficamente a autenticação ao serviço legítimo. O sequestro de sessões continua sendo uma ameaça mesmo com MFA ativada, pois atacantes que obtêm acesso a uma sessão autenticada podem agir sem necessidade de autenticação adicional. As organizações devem implementar métodos de MFA resistentes a phishing para contas de alto valor e sistemas sensíveis, mesmo que exijam investimento adicional em hardware ou infraestrutura. O monitoramento contínuo e a inteligência de ameaças ajudam as organizações a identificar técnicas de ataque emergentes e ajustar suas estratégias de MFA conforme necessário.

Desafios e Mitigações da MFA:

O futuro da autenticação caminha para a autenticação sem senha, onde os usuários verificam sua identidade por métodos que não dependem de senhas tradicionais, como reconhecimento biométrico ou chaves de segurança de hardware. MFA adaptativa baseada em inteligência artificial e aprendizado de máquina ajustará dinamicamente os requisitos de autenticação com base em avaliações de risco em tempo real, análise de comportamento do usuário e fatores contextuais como localização, dispositivo e padrões de acesso. Autenticação contínua representa um novo paradigma em que os sistemas verificam continuamente a identidade do usuário durante toda a sessão, em vez de apenas no login, detectando e respondendo a atividades suspeitas em tempo real. Tecnologias de autenticação biométrica continuam avançando, com melhorias em precisão, velocidade e recursos anti-falsificação, tornando fatores biométricos cada vez mais viáveis para adoção em massa. Modelos de segurança Zero Trust estão levando as organizações a implementar MFA como princípio fundamental, exigindo autenticação e autorização para cada solicitação de acesso, independentemente da localização da rede ou status do dispositivo. Soluções de identidade descentralizada e mecanismos de autenticação baseados em blockchain estão sendo explorados como alternativas a provedores de identidade centralizados, oferecendo aos usuários maior controle sobre suas credenciais de autenticação. As organizações devem começar a se preparar para essa transição avaliando soluções de autenticação sem senha, investindo em educação de usuários sobre métodos de autenticação emergentes e projetando sistemas capazes de se adaptar a novas tecnologias de autenticação à medida que amadurecem e se tornam amplamente disponíveis.

Proteja sua rede de afiliados com recursos de segurança de nível empresarial, incluindo suporte à autenticação multifator. O PostAffiliatePro ajuda você a gerenciar relações de afiliados com segurança, mantendo a conformidade com os padrões do setor.

Aprenda como ativar a verificação em 2 etapas (2FA) tanto para comerciantes quanto para afiliados no Post Affiliate Pro. Proteja sua conta com aplicativos de au...

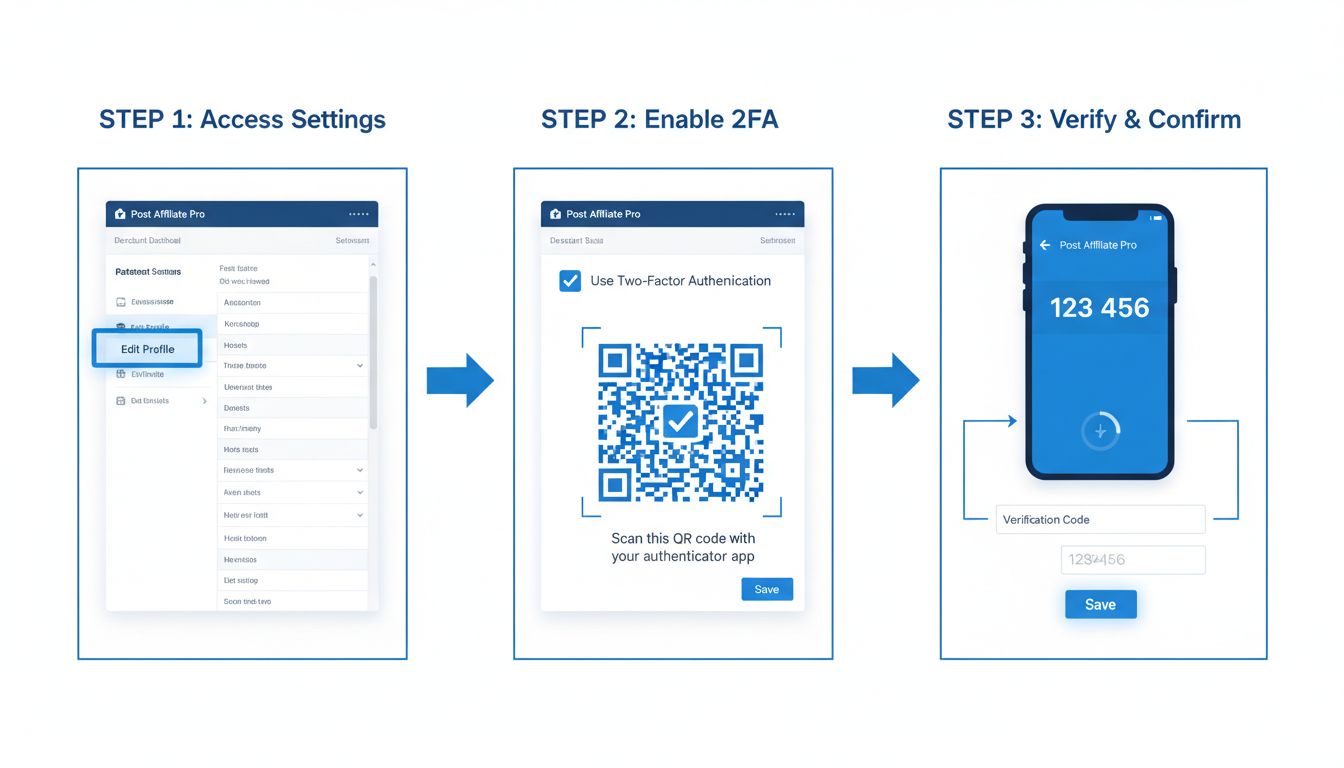

Aprenda como ativar a autenticação em duas etapas (2FA) no painel do comerciante do Post Affiliate Pro. Guia passo a passo cobrindo aplicativos autenticadores T...

Torne sua conta mais segura com a verificação em 2 etapas e evite que terceiros obtenham suas informações confidenciais.

See our privacy policy.