Política de segurança e privacidade

O Post Affiliate Pro criou múltiplos recursos de segurança para garantir que os dados de nossos clientes estejam sempre protegidos. Saiba mais sobre a segurança...

Os recursos essenciais de segurança a serem buscados em uma hospedagem web: SSL/TLS, proteção DDoS, WAF, backups diários, suporte 24/7 e ferramentas de…

A segurança em hospedagem web abrange as medidas de proteção e infraestrutura projetadas para salvaguardar sites, dados e informações dos usuários contra ameaças cibernéticas e acessos não autorizados. O cenário digital tornou-se cada vez mais hostil, com hackers lançando ataques a cada 39 segundos, em média, e pequenas empresas sendo alvo em 43% de todos os ciberataques. As consequências da segurança inadequada são severas e duradouras: aproximadamente 60% das empresas que sofrem uma violação significativa de dados fecham em até seis meses após o incidente. Há exemplos reais de grandes varejistas perdendo milhões em dados de clientes até pequenos e-commerces sendo totalmente retirados do ar por ataques de ransomware. Entender essas ameaças é o primeiro passo crítico para implementar uma estratégia robusta de segurança para sua hospedagem web.

SSL (Secure Sockets Layer) e seu sucessor TLS (Transport Layer Security) são protocolos criptográficos que criptografam os dados transmitidos entre o navegador do usuário e seu servidor web, criando um túnel seguro que protege informações sensíveis contra interceptação. O HTTPS, versão segura do HTTP, depende de certificados SSL/TLS para estabelecer essa conexão criptografada, e navegadores modernos agora exibem alertas de segurança para qualquer site sem HTTPS, tornando a implementação de SSL essencial tanto para a confiança do usuário quanto para o SEO. O Google já confirmou que o HTTPS é um fator de ranqueamento, o que significa que sites sem criptografia adequada podem perder visibilidade nas buscas. O Let’s Encrypt revolucionou o setor ao oferecer certificados SSL gratuitos com renovação automática, eliminando o custo como barreira para a adoção da segurança. A tabela a seguir apresenta os diferentes tipos de certificados SSL disponíveis:

| Tipo de Certificado SSL | Características | Custo | Melhor para |

|---|---|---|---|

| Let’s Encrypt | Gratuito, renovação automática, validade de 90 dias | Gratuito | A maioria dos sites |

| SSL Padrão | Validação de domínio, validade de 1 ano | US$50-150/ano | Pequenas empresas |

| Validação Estendida | Verificação da organização, barra verde | US$200-500/ano | E-commerce |

A escolha do tipo de certificado depende do seu modelo de negócio e das expectativas dos clientes, sendo que sites de e-commerce se beneficiam especialmente dos sinais de confiança fornecidos pelos certificados de Validação Estendida.

Os ataques de DDoS (Distributed Denial of Service) sobrecarregam os servidores do seu site com volumes massivos de tráfego de múltiplas fontes, tornando sua página inacessível para usuários legítimos e causando perda significativa de receita e reputação. Esses ataques podem assumir várias formas: ataques de Camada 3 visam a infraestrutura de rede com grandes pacotes de dados, enquanto ataques de Camada 7 exploram vulnerabilidades em nível de aplicação, imitando o comportamento de usuários reais — tornando-os mais sofisticados e difíceis de detectar. Uma proteção DDoS eficaz exige uma abordagem em múltiplas camadas, combinando filtragem de tráfego, limitação de taxa e análise comportamental para distinguir entre tráfego legítimo e malicioso. Provedores líderes empregam sistemas de detecção capazes de identificar e mitigar ataques em segundos, evitando longos períodos de inatividade. Exemplos reais como o ataque à Dyn em 2016, que afetou grandes sites como Twitter e Netflix, demonstram porque a proteção DDoS abrangente não é mais opcional, mas essencial para qualquer presença online séria.

Um Firewall de Aplicação Web (WAF) é uma ferramenta de segurança especializada que fica entre os visitantes do seu site e o servidor web, analisando o tráfego recebido e bloqueando solicitações maliciosas antes que alcancem sua aplicação. Os WAFs operam examinando as requisições HTTP/HTTPS com base em um conjunto de regras de segurança predefinidas, permitindo apenas o tráfego legítimo enquanto filtram padrões de ataque conhecidos e comportamentos suspeitos. Esses firewalls são especialmente eficazes na prevenção de ataques comuns a aplicações web, incluindo injeção de SQL (quando atacantes inserem código malicioso em consultas de banco de dados), Cross-Site Scripting ou XSS (onde scripts maliciosos são injetados em páginas web) e tráfego de bots que tentam coletar dados ou lançar ataques automatizados. WAFs modernos utilizam inteligência artificial e aprendizado de máquina para atualizar continuamente suas regras de detecção, adaptando-se a novas ameaças em tempo real sem necessidade de intervenção manual. Ao implementar um WAF, você cria uma camada adicional de segurança que protege seu código de aplicação contra explorações, mesmo que existam vulnerabilidades na programação do seu site.

Sistemas de backup automatizado funcionam como uma apólice de seguro contra perda de dados por ataques cibernéticos, falhas de hardware, desastres naturais ou erro humano, garantindo que seu site e dados de clientes possam ser restaurados de forma rápida e completa. A frequência e o período de retenção dos backups impactam diretamente sua capacidade de se recuperar de incidentes, minimizando perdas de dados e tempo de inatividade. Uma estratégia de backup abrangente deve incluir os seguintes elementos essenciais:

O armazenamento externo é crítico porque backups armazenados no mesmo servidor que os dados principais ficam vulneráveis às mesmas ameaças; provedores confiáveis mantêm backups em locais geograficamente distintos para proteção contra desastres regionais. A velocidade de restauração é igualmente importante — um backup que leva horas para ser restaurado pode custar milhares em receita e confiança do cliente, tornando a recuperação em menos de 5 minutos um diferencial entre provedores. Testar regularmente seus procedimentos de backup e restauração é frequentemente negligenciado, mas absolutamente essencial; muitas organizações só descobrem que seus backups estavam corrompidos ou incompletos quando já era tarde demais, tornando-os inúteis em uma crise.

A disponibilidade de suporte 24 horas por dia é inegociável para hospedagem web segura, pois incidentes de segurança e problemas críticos não escolhem horário e podem causar danos exponenciais quanto mais tempo permanecem sem solução. Provedores premium mantêm equipes de segurança dedicadas que monitoram sistemas continuamente, respondem a incidentes em minutos (não horas) e oferecem orientação especializada para remediação e prevenção. A qualidade do suporte varia bastante entre os provedores, sendo que os melhores oferecem múltiplos canais de contato (chat, telefone, e-mail), técnicos qualificados para resolver questões complexas de segurança e procedimentos documentados de resposta a incidentes que minimizam danos e tempo de recuperação. Ao avaliar a capacidade de suporte de um provedor, pergunte sobre os tempos médios de resposta a incidentes de segurança, as qualificações da equipe e se oferecem monitoramento proativo de segurança ou apenas suporte reativo. A diferença entre um provedor que responde a uma violação em 15 minutos versus 4 horas pode ser a diferença entre um incidente menor e uma perda catastrófica de dados.

Vulnerabilidades de segurança são descobertas constantemente, e provedores de hospedagem devem aplicar patches e atualizações imediatamente em sua infraestrutura, softwares e ferramentas para evitar a exploração por atacantes que buscam sistemas desatualizados. O gerenciamento de patches é um processo contínuo que exige equilibrar urgência de segurança e estabilidade, e os melhores provedores contam com sistemas automatizados para aplicar atualizações críticas sem intervenção manual ou interrupções no serviço. Programas de divulgação de vulnerabilidades incentivam pesquisadores de segurança a relatar falhas recém-descobertas de forma responsável, dando tempo aos fornecedores para desenvolver e aplicar correções antes que sejam exploradas por atacantes. A proteção contra zero-day — defesa contra vulnerabilidades ainda desconhecidas — requer sistemas avançados de detecção de ameaças capazes de identificar padrões de comportamento suspeitos mesmo quando a falha ainda não foi documentada oficialmente. Ao escolher um provedor comprometido com atualizações e gerenciamento de patches, você garante que seu site estará protegido contra as ameaças mais recentes.

Em ambientes de hospedagem compartilhada, onde vários sites rodam no mesmo servidor físico, o isolamento de contas é fundamental para impedir que uma conta comprometida afete os sites e dados de outros clientes. Provedores modernos usam tecnologias de contêiner, como LXC (Linux Containers), e chroot jails para criar ambientes isolados, onde cada conta opera de forma independente, com acesso restrito aos recursos do sistema e aos arquivos de outras contas. A separação em nível de kernel oferece proteção adicional, garantindo que mesmo que um invasor acesse uma conta, não consiga escalar privilégios para acessar o sistema operacional ou outras contas. Essas tecnologias de isolamento são tão eficazes que formam a base das plataformas de computação em nuvem, onde milhares de clientes compartilham a mesma infraestrutura física com segurança. Ao analisar provedores, verifique se implementam isolamento em múltiplos níveis e testam regularmente esses limites para garantir que invasões entre contas sejam praticamente impossíveis.

Certificações de conformidade no setor demonstram que um provedor de hospedagem passou por auditorias rigorosas de terceiros e mantém padrões de segurança que atendem ou superam os requisitos regulatórios, oferecendo evidências objetivas de seu compromisso com a segurança. ISO 27001 é o padrão internacional para sistemas de gestão de segurança da informação e exige documentação abrangente, auditorias regulares e melhoria contínua das práticas de segurança. A conformidade SOC 2 (Service Organization Control) indica que o provedor foi auditado quanto a controles de segurança, disponibilidade, integridade de processamento, confidencialidade e privacidade, com relatórios detalhados disponíveis para clientes. A conformidade PCI DSS (Payment Card Industry Data Security Standard) é obrigatória para qualquer provedor que lida com dados de cartões de crédito, exigindo controles rigorosos sobre acesso a dados, criptografia e gestão de vulnerabilidades. A conformidade com a GDPR é essencial para provedores que atendem clientes europeus, exigindo consentimento explícito para processamento de dados, notificação rápida de violações e medidas robustas de proteção. Provedores de confiança realizam testes de invasão regulares por empresas de segurança independentes, que tentam explorar vulnerabilidades para identificar fraquezas antes que sejam descobertas por atacantes. Essas certificações e auditorias são importantes porque garantem responsabilidade e transparência, assegurando que os provedores mantenham altos padrões de segurança e não apenas aleguem isso sem comprovação.

Selecionar um provedor de hospedagem segura exige comparar diversos fatores, incluindo capacidade de criptografia, proteção por firewall, mitigação de DDoS, sistemas de backup, qualidade do suporte e garantias de uptime. A tabela a seguir apresenta uma comparação abrangente de seis dos principais provedores de hospedagem segura:

| Provedor | SSL | WAF | DDoS | Backups | Suporte | Uptime | Preço |

|---|---|---|---|---|---|---|---|

| SiteGround | Sim | Baseado em IA | Multi-camadas | Diário | 24/7 | 99,99% | US$2,99-7,99/mês |

| Hostinger | Sim | Incluso | Sim | Diário | 24/7 | 99,9% | US$2,99-5,99/mês |

| Bluehost | Sim | SiteLock | Sim | Diário | 24/7 | 99,98% | US$2,95-13,95/mês |

| GreenGeeks | Sim | Com IA | Multi-camadas | Noturno | 24/7 | 99,98% | US$2,95-9,95/mês |

| DreamHost | Sim | Personalizado | Multi-camadas | Diário | 24/7 | 99,96% | US$2,59-5,95/mês |

| InMotion | Sim | Camada de aplicativo | Edge+App | Noturno | 24/7 | 99,97% | US$2,99-5,99/mês |

O SiteGround se destaca pelo WAF baseado em IA e garantia de uptime excepcional, sendo ideal para negócios que priorizam segurança e confiabilidade. Hostinger e DreamHost oferecem os preços mais competitivos mantendo bons recursos de segurança, tornando-os excelentes para startups com orçamento limitado. A integração do Bluehost com o SiteLock oferece recursos adicionais de varredura e remoção de malware, enquanto o GreenGeeks atrai empresas ambientalmente conscientes com seu compromisso verde. A proteção DDoS em múltiplas camadas do InMotion oferece defesa em vários níveis de rede, protegendo contra ataques sofisticados. Sua escolha deve alinhar-se às suas necessidades específicas, orçamento e perspectivas de crescimento.

Ao avaliar provedores de hospedagem, crie um checklist sistemático para garantir que recursos críticos de segurança não sejam esquecidos: verifique se os certificados SSL/TLS estão incluídos ou disponíveis a custo razoável, confirme se o Firewall de Aplicação Web está incluso e monitora o tráfego ativamente, questione sobre as capacidades de proteção DDoS e se estão incluídas no seu plano ou disponíveis como adicional. Solicite informações detalhadas sobre os procedimentos de backup, incluindo frequência, período de retenção e garantias de tempo de restauração, e peça referências de clientes atuais sobre a confiabilidade do provedor em incidentes de segurança. Sinais de alerta incluem provedores que não oferecem suporte 24/7, cobram por recursos básicos como SSL, têm avaliações negativas quanto à agilidade do suporte ou não conseguem explicar claramente sua infraestrutura de segurança e certificações. Não hesite em contatar o suporte com perguntas técnicas antes da contratação; o nível de resposta e conhecimento durante o processo de venda costuma prever a qualidade do suporte como cliente.

Escolher a opção de hospedagem mais barata é uma falsa economia que frequentemente resulta em infraestrutura de segurança insuficiente, software desatualizado e equipes de suporte sem experiência para lidar com incidentes de segurança. Muitos proprietários de sites ignoram totalmente recursos de segurança, assumindo que seus sites pequenos não são alvo de hackers, quando na verdade ataques automatizados escaneiam milhões de sites diariamente em busca de qualquer vulnerabilidade. Não testar regularmente seus procedimentos de backup e restauração cria uma falsa sensação de segurança; muitas organizações descobriram durante emergências reais que seus backups estavam corrompidos, incompletos ou não puderam ser restaurados no prazo prometido. Ignorar a qualidade e agilidade do suporte é um erro crítico, pois mesmo a melhor infraestrutura de segurança se torna inútil se você não consegue acessar suporte qualificado quando mais precisa. Invista em hospedagem que priorize segurança desde o início, teste regularmente seus procedimentos de recuperação de desastres, mantenha comunicação aberta com o provedor sobre práticas de segurança e lembre-se de que o custo de uma falha de segurança é muito maior do que o investimento em uma infraestrutura adequada.

SSL (Secure Sockets Layer) e TLS (Transport Layer Security) são protocolos criptográficos que criptografam os dados entre seu navegador e o servidor web. O TLS é a versão mais nova e segura do SSL. A maioria dos sites modernos usa TLS, embora o termo 'certificado SSL' ainda seja comumente usado para se referir tanto a SSL quanto a TLS. O importante é que seu site utilize criptografia HTTPS, que depende dos protocolos SSL ou TLS.

Backups automáticos diários são o padrão do setor para hospedagem web segura. Isso garante que, se seu site for comprometido ou sofrer perda de dados, você possa restaurá-lo ao estado do dia anterior com perda mínima de informações. Alguns provedores oferecem backups mais frequentes (de hora em hora ou sob demanda), o que é ideal para sites de e-commerce ou com conteúdo em constante mudança. Sempre verifique se seus backups são armazenados fora do local e podem ser restaurados rapidamente.

Um Firewall de Aplicação Web (WAF) é uma ferramenta de segurança que fica entre os visitantes do seu site e o servidor web, analisando o tráfego recebido e bloqueando solicitações maliciosas. Os WAFs protegem contra ataques comuns como injeção de SQL, cross-site scripting (XSS) e tráfego de bots. WAFs modernos usam inteligência artificial para atualizar continuamente suas regras e se adaptar a novas ameaças em tempo real, sem exigir intervenção manual.

Incidentes de segurança e problemas críticos não respeitam horário comercial. Ter suporte disponível 24/7 significa que você pode obter ajuda especializada imediatamente quando surgirem problemas, minimizando danos e tempo de recuperação. A diferença entre um provedor que responde a uma violação de segurança em 15 minutos versus 4 horas pode ser a diferença entre um incidente menor e uma perda catastrófica de dados. Sempre verifique a qualidade do suporte antes de escolher um provedor de hospedagem.

A proteção DDoS (Distributed Denial of Service) impede que atacantes sobrecarreguem seu site com grandes volumes de tráfego de várias fontes. Ataques DDoS podem tornar seu site inacessível para usuários legítimos e causar grande prejuízo financeiro. Uma proteção DDoS eficaz utiliza abordagens em várias camadas, combinando filtragem de tráfego, limitação de taxa e análise comportamental para distinguir entre tráfego legítimo e malicioso.

Procure provedores de hospedagem com certificações reconhecidas no setor, como ISO 27001, SOC 2 ou conformidade PCI DSS. Essas certificações indicam que o provedor passou por auditorias rigorosas de terceiros e mantém altos padrões de segurança. Verifique também se oferecem certificados SSL/TLS, Firewall de Aplicação Web, proteção DDoS, backups diários, suporte 24/7 e atualizações regulares de segurança. Não hesite em perguntar sobre as práticas de segurança e solicitar referências de clientes existentes.

O isolamento de contas é um recurso de segurança que impede que um site comprometido afete outros sites de clientes no mesmo servidor. Provedores de hospedagem modernos usam tecnologias de contêiner (como LXC) e chroot jails para criar ambientes isolados, onde cada conta opera de forma independente e com acesso restrito aos arquivos das outras contas. Essa tecnologia é tão eficiente que serve de base para plataformas de computação em nuvem.

A conformidade PCI DSS (Payment Card Industry Data Security Standard) é obrigatória somente se seu site processa diretamente dados de cartões de crédito. Se você utiliza um processador de pagamentos terceirizado, como Stripe ou PayPal, que lida com as informações do cartão, talvez não precise da conformidade total PCI DSS. No entanto, se você armazena, processa ou transmite dados de cartão, seu provedor de hospedagem deve ser compatível com PCI DSS. Sempre consulte seu processador de pagamentos e um profissional jurídico para entender suas exigências de conformidade.

Escolha um hospedeiro que priorize a segurança com SSL/TLS, proteção DDoS, WAF, backups diários e suporte 24/7. A PostAffiliatePro faz parceria com os provedores de hospedagem mais seguros para garantir a proteção do seu negócio de afiliados.

O Post Affiliate Pro criou múltiplos recursos de segurança para garantir que os dados de nossos clientes estejam sempre protegidos. Saiba mais sobre a segurança...

Como proteger seu site WordPress contra ataques de força bruta implementando autenticação em dois fatores e alterando sua URL de login padrão usando plugins......

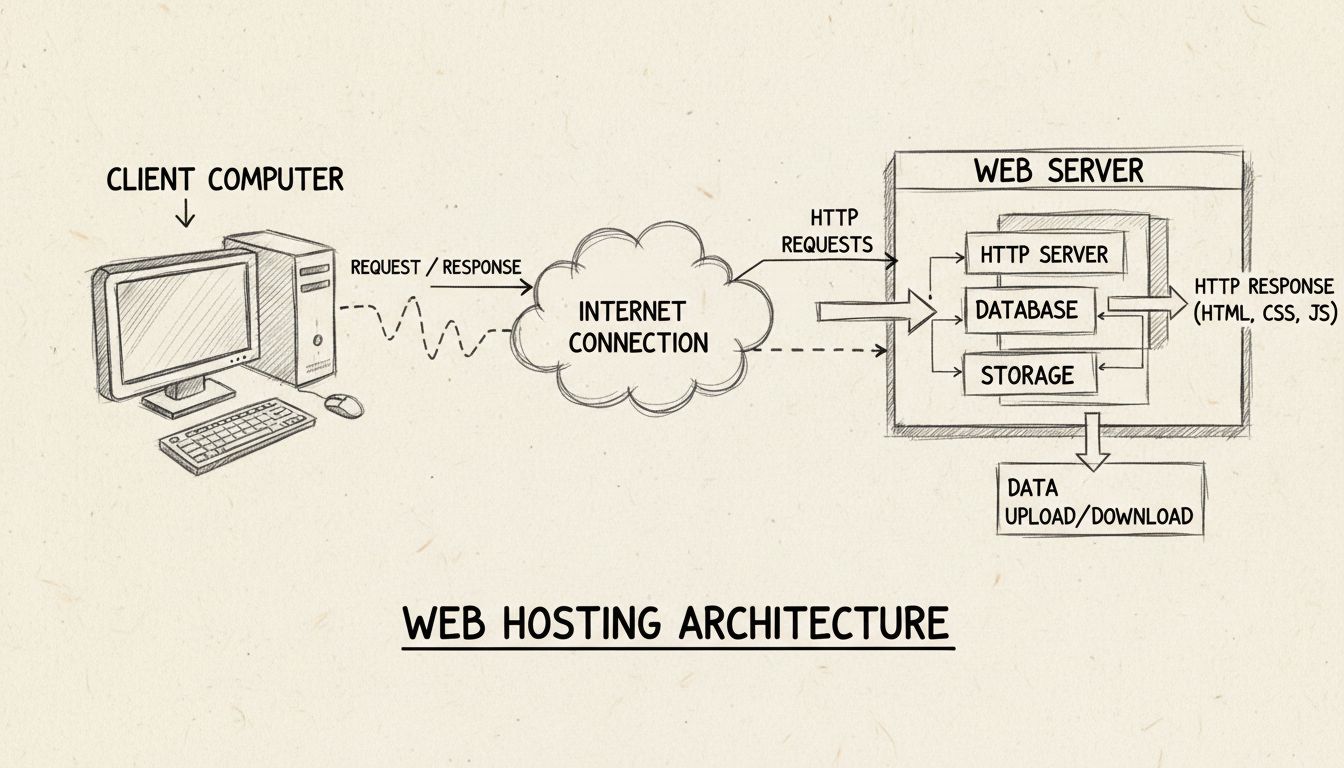

Aprenda o que faz um provedor de hospedagem, como funciona e por que é essencial para sua presença online. Descubra tipos de hospedagem, recursos e como o PostA...

See our privacy policy.